【题目】【信息安全管理与评估】2022年国赛高职组“信息安全管理与评估”赛项样题7

【题目】【信息安全管理与评估】2022年国赛高职组“信息安全管理与评估”赛项样题7

信息安全管理与评估 网络系统管理 网络搭建与应用 云计算 软件测试 移动应用开发 任务书,赛题,解析等资料,知识点培训服务

添加博主wx:liuliu5488233

第一阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第一阶段试题,第一阶段内容包括:网络平台搭建与设备安全防护。

本次比赛时间为180分钟。

赛项信息

| 竞赛阶段 | 任务 阶段 | 竞赛任务 | 竞赛 时间 | 分值 |

|---|---|---|---|---|

| 第一阶段 平台搭建与安全设备配置防护 | 任务1 | 网络平台搭建 | 180 分钟 | |

| 任务2 | 网络安全设备配置与防护 |

注意事项

赛题第一阶段请按裁判组专门提供的U盘中的“XXX-答题模板”中的要求提交答案。选手需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-答题模板”放置在文件夹中作为比赛结果提交。

赛项内容

-

赛项环境设置

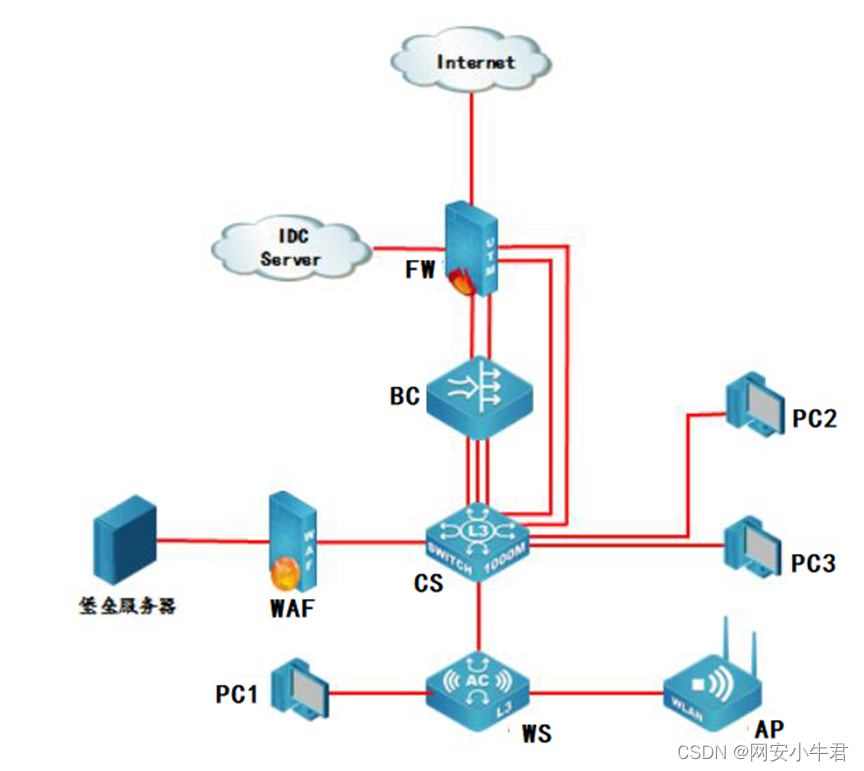

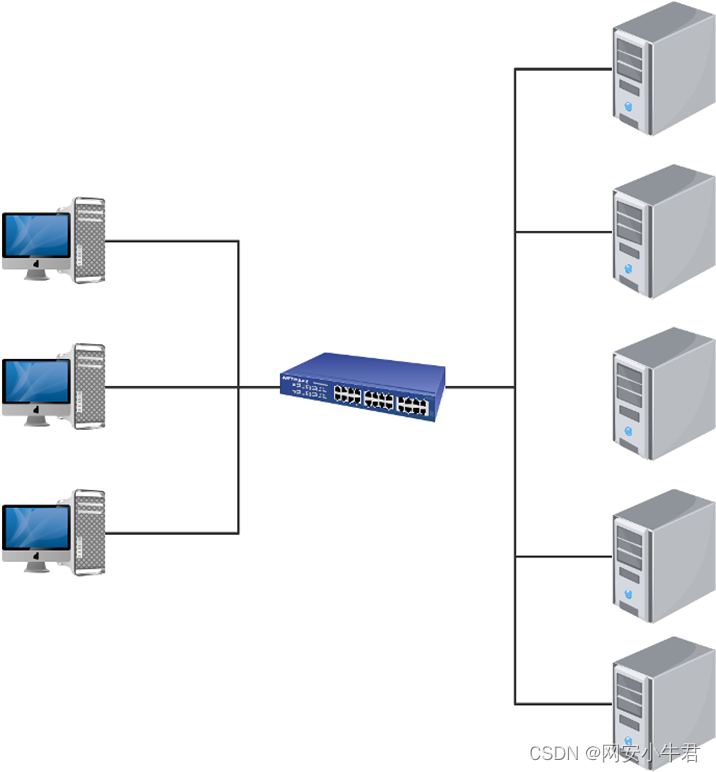

- 网络拓扑图

IP地址规划表

| 设备名称 | 接口 | IP地址 | 对端设备 |

|---|---|---|---|

| 防火墙 FW | ETH0/1-2(AG1) | AG1.113 10.1.0.254/30 (Trust安全域) | CS ETH1/0/1 CS ETH1/0/2 |

| AG1.114 10.2.0.254/30 (Trust安全域) | |||

| ETH0/3 | 10.3.0.254/30 (Trust安全域) | BC ETH3 | |

| ETH0/4 | 10.4.0.254/30 (Trust安全域) | BC ETH4 | |

| ETH0/5 | 10.100.18.1/27 (untrust安全域) | IDC SERVER 10.100.18.2 | |

| ETH0/6 | 200.1.1.1/28 (untrust安全域) | INTERNET | |

| Loopback1 | 10.11.0.1/24 (Trust安全域) | - | |

| Loopback2 | 10.12.0.1/24 (Trust安全域) | ||

| Loopback3 | 10.13.0.1/24 (Trust安全域) | ||

| Loopback4 | 10.14.0.1/24 (Trust安全域) | ||

| 路由交换机 CS | VLAN 40 ETH1/0/4-8 | 172.16.40.62/26 | PC2 |

| VLAN 50 ETH1/0/3 | 172.16.50.62/26 | PC3 | |

| VLAN 51 ETH1/0/23 | 10.51.0.254/30 | BC ETH5 | |

| VLAN 52 ETH1/0/24 | 10.52.0.254/24 | WAF ETH3 | |

| VLAN 113 ETH1/0/1 | VLAN113 OSPF 10.1.0.253/30 | FW ETH0/1 | |

| VLAN 114 ETH1/0/2 | VLAN114 OSPF 10.2.0.253/30 | FW ETH0/2 | |

| VLAN 117 ETH E1/0/17 | 10.3.0.253/30 | BC ETH1 | |

| VLAN 118 CS ETH E1/0/18 | 10.4.0.253/30 | BC ETH2 | |

| ETH1/0/20 | VLAN 100 192.168.100.1/30 2001::192:168💯1/112 VLAN115 OSPF 10.5.0.254/30 VLAN116 OSPF 10.6.0.254/30 | WS ETH1/0/20 | |

| 无线控制器WS | ETH1/0/20 | VLAN 100 192.168.100.2/30 2001::192:168💯2/112 VLAN 115 10.5.0.253/30 VLAN 116 10.6.0.253/30 | CS ETH1/0/20 |

| VLAN 30 ETH1/0/3 | 172.16.30.62/26 | PC1 | |

| 无线管理VLAN VLAN 101 ETH1/0/21 | 需配置 | AP | |

| VLAN 10 | 需配置 | 无线1 | |

| VLAN 20 | 需配置 | 无线2 | |

| 网络日志系统BC | ETH1 | 网桥 | FW |

| ETH3 | CS ETH E1/0/17 | ||

| ETH2 | 网桥 | FW | |

| ETH4 | CS ETH E1/0/18 | ||

| ETH5 | 10.51.0.253/30 | CS ETH E1/0/23 | |

| WEB应用 防火墙 WAF | ETH3 | 10.52.0.253/30 | CS ETH E1/0/24 |

| ETH4 | 堡垒服务器 |

第一阶段任务书

任务1:网络平台搭建

| 题号 | 网络需求 |

|---|---|

| 1 | 按照IP地址规划表,对防火墙的名称、各接口IP地址进行配置。 |

| 2 | 按照IP地址规划表,对三层交换机的名称进行配置,创建VLAN并将相应接口划入VLAN, 对各接口IP地址进行配置。 |

| 3 | 按照IP地址规划表,对无线交换机的名称进行配置,创建VLAN并将相应接口划入VLAN,对接口IP地址进行配置。 |

| 4 | 按照IP地址规划表,对网络日志系统的名称、各接口IP地址进行配置。 |

| 5 | 按照IP地址规划表,对WEB应用防火墙的名称、各接口IP地址进行配置。 |

任务2:网络安全设备配置与防护

-

CS开启SSH服务,用户名密码分别为admin、admin1234;密码为明文类型,特权密码为admin;

-

CS设备配置SNMP功能,向网管服务器10.51.0.203发送Trap消息版本采用V2C,读写的Community为“Test”,只读的Community为“public”,开启Trap消息。

-

对CS上VLAN40开启以下安全机制:

业务内部终端相互二层隔离,启用环路检测,环路检测的时间间隔为15s,发现环路以后关闭该端口,恢复时间为15分钟;如发现私设DHCP服务器则关闭该端口,配置防止ARP欺骗攻击;

-

为CS请配置端口安全,Eth5的端口最多学习到6个MAC地址,发生违规阻止后续违规流量通过,不影响已有流量并产生LOG日志。

-

CS配置IPv6地址,使用相关特性实现VLAN50的IPv6终端可自动从网关处获得IPv6有状态地址;

WS配置IPv6地址,开启路由公告功能,路由器公告的生存期为2小时,确保VLAN30的IPv6终端可以获得IPv6无状态地址。

WS与CS之间配置RIPng, 使PC1与PC3可以通过IPv6通信;

IPv6业务地址规划如下,其它IPv6地址自行规划:

| 业务 | IPV6地址 |

|---|---|

| VLAN30 | 2001:30::254/64 |

| VLAN50 | 2001:50::254/64 |

- 尽可能加大CS与防火墙FW之间的带宽;

配置使总部VLAN40业务的用户访问IDC SERVER的数据流经过FW 10.1.0.254, IDC

SERVER返回数据流经过FW

10.2.0.254,且对双向数据流开启所有安全防护,参数和行为为默认;

-

CS在端口ethernet1/0/7上,将属于网段10.51.0.252内的报文带宽限制为10M比特/秒,突发4M字节,超过带宽的该网段内的报文一律丢弃。

-

通过DCP策略,防止CS受到来自于全部物理接口的DOS攻击,每秒最多50个包。

-

FW、CS、WS之间配置OSPF area 0

开启基于链路的MD5认证,密钥自定义,传播访问INTERNET默认路由; -

FW与CS建立两对IBGP邻居关系,使用AS 65500,FW上loopback1-4为模拟AS

65500中网络,为保证数据通信的可靠性和负载,完成以下配置,要求如下:

- CS通过BGP到达loopback1,2网路下一跳为10.3.0.254;

CS通过BGP到达loopback3,4网络下一跳为10.4.0.254;

-

通过BGP实现到达loopback1,2,3,4的网络冗余;

-

使用IP前缀列表匹配上述业务数据流;

-

使用LP属性进行业务选路,只允许使用route-map来改变LP属性、实现路由控制,AS

PATH属性可配置的参数数值为:65509

-

为实现对防火墙的安全管理,在防火墙FW的Trust安全域开启PING,HTTP,SNMP功能(loopback接口除外),Untrust安全域开启SSH、HTTPS功能;

-

防火墙做基本配置,实现内网对外网因特网的访问;无线用户上网转换为202.102.1.10,有线用户转换为202.102.1.11;当有流量匹配本地址转换规则时产生日志信息,将匹配的日志发送至10.51.0.253的

UDP 2000端口; -

配置L2TP

VPN,名称为VPN,满足远程办公用户通过拨号登陆访问内网,创建隧道接口为tunnel

1、并加入untrust安全域,地址池名称为AddressPool,LNS 地址池为

10.100.253.1/24-10.100.253.100/24,网关为最大可用地址,认证账号skills01,密码skills01; -

为了合理利用网络出口带宽,需要对内网用户访问Internet进行流量控制,园区总出口带宽为500M,对除无线用户以外的用户限制带宽,每天上午9:00到下午6:00每个IP最大下载速率为5Mbps,上传速率为2Mbps。

-

根据IP地址表,把DCST的IP地址映射到外网,使外网能够通过防火墙外网地址访问DCST,外网访问端口号为8201。

-

配置出于安全考虑,无线用户访问因特网需要采用认证,在防火墙上配置web认证,采用本地认证,用户名为dcn,dcn1,dcn2,密码为123456。

-

内网192.168.40.0/24到外网网站Web外发信息控制,禁止外发关键字“大赛试题”并记录相关日志。

-

Internet端有一分支结构路由器,需要在总部防火墙FW上完成以下预配,保证总部与分支机构的安全连接:

防火墙FW与Internet端路由器202.5.17.2建立GRE隧道,并使用IPSec保护GRE隧道,保证分支结构中2.2.2.2与总部VLAN40安全通信。

第一阶段 采用pre-share认证 加密算法:3DES;

第二阶段 采用ESP协议, 加密算法:3DES,预设共享秘钥: skills01

- 已知原AP管理地址为10.81.0.0/15,为了避免地址浪费请重新规划和配置IP地址段,要求如下:

-

使用原AP所在网络进行地址划分;

-

现无线用户VLAN 10中需要127个终端,无线用户VLAN 20需要50个终端;

-

WS上配置DHCP,管理VLAN为VLAN101,为AP下发管理地址,网段中第一个可用地址为AP管理地址,最后一个可用地址为WS管理地址,保证完成AP二层注册;为无线用户VLAN10,20下发IP地址,最后一个可用地址为网关;

- 在NETWORK下配置SSID,需求如下:

-

NETWORK 1下设置SSID

2022skills-2.4G,VLAN10,加密模式为wpa-personal,其口令为skills01; -

NETWORK 20下设置SSID

2022skills-5G,VLAN20不进行认证加密,做相应配置隐藏该SSID,

只使用倒数第一个可用VAP发送5.0G信号;

-

配置一个SSID

2022skills_IPv6,属于VLAN21用于IPv6无线测试,用户接入无线网络时需要采用基于WPA-personal加密方式,其口令为“skills01”,该网络中的用户从WS

DHCP获取IPv6地址,地址范围为:2001:10:81::/112; -

在DCWS上配置一条基于SSID时间点时周一0点到6点的禁止用户接入的策略(限时策略);

-

NETWORK

1开启内置portal+本地认证的认证方式,账号为GUEST密码为123456,保障无线信息的覆盖性,无线AP的发射功率设置为90%。禁止MAC地址为80-45-DD-77-CC-48的无线终端连接; -

为防止大量AP因为没有通过认证从而与WS不断地建立非常多的TCP连接,持续消耗WS的CPU资源,在WS上配置AP

FLOOD反制功能使AP在15分钟内与WS建立连接超过5次,将其加入到AP

FLOOD反制表中,并且60分钟之内不允许再次连接; -

为方便合理使用带宽,要求针对SSID为“2022skills-2.4”下的用户进行带宽控制,上行速率1Mbps,下行速率2Mbps。

-

配置所有Radio接口:AP在收到错误帧时,将不再发送ACK帧;打开AP组播广播突发限制功能;开启Radio的自动信道调整,每天上午10:00触发信道调整功能;

-

在WS上配置使某用户的射频类型为IEEE

802.11b/g,并且设置RTS的门限值为256字节,当MPDU的长度超过该值时,802.11MAC启动RTS/CTS交互机制; -

在公司总部的BC上配置,设备部署方式为透明模式。增加管理员账户dcn2022,密码dcn2022。

-

在BC上配置用户识别功能,对内网所有IP地址进行身份识别;

-

在BC上配置激活NTP,本地时区+8:00,并添加NTP服务器名称清华大学,域名为s1b.time.edu.cn;

-

公司总部LAN中用户访问网页中带有“mp3”、“youku”需要被BC记录并邮件告警。

-

在公司总部的BC上配置,在工作日(每周一到周五上班)期间针对所有无线网段访问互联网进行审计,如果发现访问互联网的无线用户就断网30分钟,不限制其他用户在工作日(每周一到周五上班)期间访问互联网。

-

公司总部LAN中用户发送邮件内容中带有“银行账号”记录并发送邮件告警。

-

使用BC对内网所有上网用户进行上网本地认证,要求认证后得用户4小时候重新认证,并且对HTTP服务器172.16.10.45的80端口进行免认证;

-

在公司总部的WAF上配置,设备部署方式为透明模式。要求对内网HTTP服务器172.16.10.45/32进行安全防护;

-

在公司总部的WAF上配置,编辑防护策略,要求客户机访问网站时,禁止访问*.exe的文件。

-

在公司总部的WAF上配置,编辑防护策略,定义HTTP请求体的最大长度为256,防止缓冲区溢出攻击。

-

在WAF上配置基础防御功能,开启SQL注入、XXS攻击、信息泄露等防御功能,要求针对这些攻击阻断并发送邮件告警;

-

在WAF上配置要求对上传的DOC、DOCX文件进行格式检测,其他特征的文件禁止上传;

-

在WAF上保护HTTP服务器上的www.2022skills.com网站爬虫攻击,从而影响服务器性能,设置严重级别为高级,一经发现攻击阻断并发送邮件告警。

信息安全管理与评估 第二阶段

网络安全事件响应

数字取证调查

应用程序安全

第二阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第二阶段试题,第二阶段内容包括:网络安全事件响应、数字取证调查和应用程序安全。

本次比赛时间为180分钟。

介绍

竞赛有固定的开始和结束时间,参赛队伍必须决定如何有效的分配时间。请认真阅读以下指引!

(1)当竞赛结束,离开时请不要关机;

(2)所有配置应当在重启后有效;

(3)除了CD-ROM/HDD/NET驱动器,请不要修改实体机的配置和虚拟机本身的硬件设置。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本项目阶段分数为35分。

项目和任务描述

随着网络和信息化水平的不断发展,网络安全事件也层出不穷,网络恶意代码传播、信息窃取、信息篡改、远程控制等各种网络攻击行为已严重威胁到信息系统的机密性、完整性和可用性。因此,对抗网络攻击,组织安全事件应急响应,采集电子证据等技术工作是网络安全防护的重要部分。现在,A集团已遭受来自不明组织的非法恶意攻击,您的团队需要帮助A集团追踪此网络攻击来源,分析恶意攻击攻击行为的证据线索,找出操作系统和应用程序中的漏洞或者恶意代码,帮助其巩固网络安全防线。

本模块主要分为以下几个部分:

-

网络安全事件响应

-

数字取证调查

-

应用程序安全

本部分的所有工作任务素材或环境均已放置在指定的计算机上,参赛选手完成后,填写在电脑桌面上“信息安全管理与评估竞赛-第二阶段答题卷”中。选手的电脑中已经安装好

Office 软件并提供必要的软件工具 (Tools 工具包)。

工作任务

第一部分 网络安全事件响应

任务1:应急响应

A集团的WebServer服务器被黑客入侵,该服务器的Web应用系统被上传恶意软件,系统文件被恶意软件破坏,您的团队需要帮助该公司追踪此网络攻击的来源,在服务器上进行全面的检查,包括日志信息、进程信息、系统文件、恶意文件等,从而分析黑客的攻击行为,找出关键的证据信息。

本任务素材清单:Server服务器虚拟机(Vmware)。

受攻击的Server服务器已整体打包成虚拟机文件保存,请选手自行导入分析。

注意:Server服务器的基本配置参见附录,若题目中未明确规定,请使用默认配置。

请根据赛题环境及任务要求提交正确答案。

| 任务1:应急响应 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

第二部分 数字取证调查

任务2:操作系统取证

A集团某服务器系统感染恶意程序,导致系统关键文件被破坏,信息被窃取。请分析A集团提供的系统镜像和内存镜像,找到恶意程序及破坏系统的证据信息。

本任务素材清单:操作系统镜像、内存镜像。

请根据赛题环境及任务要求提交正确答案。

| 任务2:操作系统取证 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

任务3:网络数据包分析

A集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击(APT),并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,并分析恶意程序的行为。

本任务素材清单:捕获的网络数据包文件。

请根据赛题环境及任务要求提交正确答案。

| 任务3:网络数据包分析 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

任务4:计算机单机取证

对给定取证镜像文件进行分析,搜寻证据关键字(线索关键字为“evidence 1”、“evidence

2”、……、“evidence

10”,有文本形式也有图片形式,不区分大小写),请提取和固定比赛要求的标的证据文件,并按样例的格式要求填写相关信息,证据文件在总文件数中所占比例不低于15%。取证的信息可能隐藏在正常的、已删除的或受损的文件中,您可能需要运用编码转换技术、加解密技术、隐写技术、数据恢复技术,还需要熟悉常用的文件格式(如办公文档、压缩文档、图片等)。

本任务素材清单:取证镜像文件。

请按要求完成该部分的工作任务。

| 任务4: 计算机单机取证 | ||

|---|---|---|

| 证据编号 | 在取证镜像中的文件名 | 镜像中原文件Hash码(MD5,不区分大小写) |

| evidence 1 | ||

| evidence 2 | ||

| evidence 3 | ||

| evidence 4 | ||

| evidence 5 | ||

| evidence 6 | ||

| evidence 7 | ||

| evidence 8 | ||

| evidence 9 | ||

| evidence 10 |

信息安全管理与评估 第三阶段

夺旗挑战-攻击

第三阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第三阶段试题。根据信息安全管理与评估项目技术文件要求,第三阶段为夺旗挑战-攻击。

本次比赛时间为180分钟。

介绍

夺旗挑战赛(CTF)的目标是作为一名网络安全专业人员在一个模拟的网络环境中实现网络安全渗透测试工作。

本模块要求参赛者作为攻击方,运用所学的信息收集、漏洞发现、漏洞利用等渗透测试技术完成对网络的渗透测试;并且能够通过各种信息安全相关技术分析获取存在的flag值。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本项目阶段分数为35分。

注意事项

通过找到正确的flag值来获取得分,它的格式如下所示:

flag{<flag值 >}

这种格式在某些环境中可能被隐藏甚至混淆。所以,注意一些敏感信息并利用工具把它找出来。

项目和任务描述

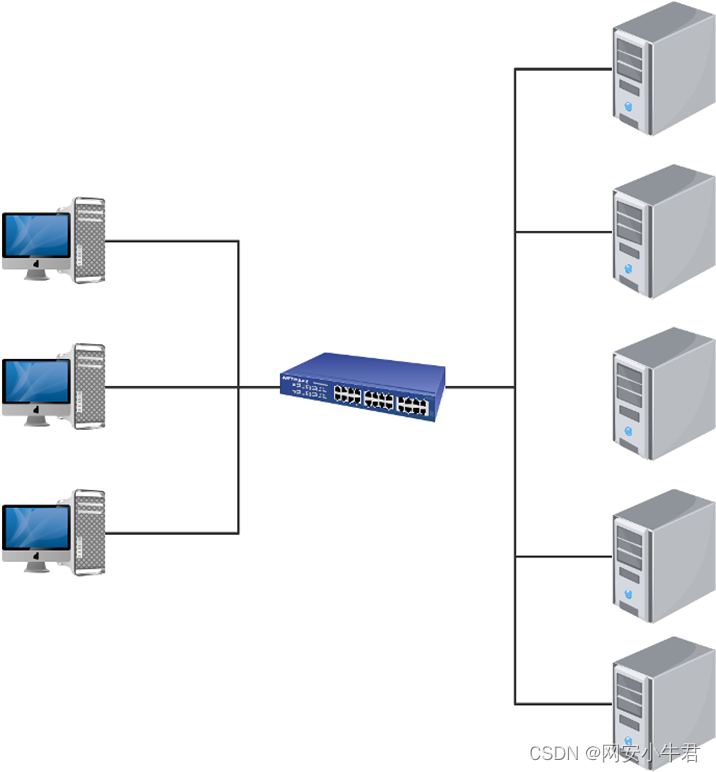

在A集团的网络中存在几台服务器,各服务器存在着不同业务服务。在网络中存在着一定网络安全隐患,请利用你所掌握的渗透测试技术,通过信息收集、漏洞挖掘等渗透测试技术,完成指定项目的渗透测试,在测试中获取flag值。网络环境参考样例请查看附录A。

本模块所使用到的渗透测试技术包含但不限于如下技术领域:

• 信息收集

• 逆向文件分析

• 二进制漏洞利用

• 应用服务漏洞利用

• 杂项与密码学分析

所有设备和服务器的IP地址请查看现场提供的设备列表。

工作任务

一、Web1服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务一 | Web1系统存在隐藏信息,请找出隐藏信息,并将flag提交。flag格式flag{<flag值>} | ||

| 任务二 | Web1系统存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务三 | Web1系统后台存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} |

二、Web2服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务四 | Web2系统存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务五 | Web2系统后台存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} |

三、FTP服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务六 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务七 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务八 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务九 | 请获取FTP服务器上对应的流量包进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十一 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十二 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十三 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

四、应用程序1服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务十四 | 应用程序1服务器10000端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

五、应用程序2服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务十五 | 应用程序2服务器10001端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

分值分布表

表1 第三阶段分值分布

| 序号 | 描述 | 分值 |

|---|---|---|

| C | 夺旗(攻击) | |

| C1 | 信息收集 | |

| C2 | 逆向文件分析 | |

| C3 | 二进制漏洞利用 | |

| C4 | 应用服务漏洞利用 | |

| C5 | 杂项与密码学分析 |

附录A

相关文章:

【题目】【信息安全管理与评估】2022年国赛高职组“信息安全管理与评估”赛项样题7

【题目】【信息安全管理与评估】2022年国赛高职组“信息安全管理与评估”赛项样题7 信息安全管理与评估 网络系统管理 网络搭建与应用 云计算 软件测试 移动应用开发 任务书,赛题,解析等资料,知识点培训服务 添加博主wx:liuliu548…...

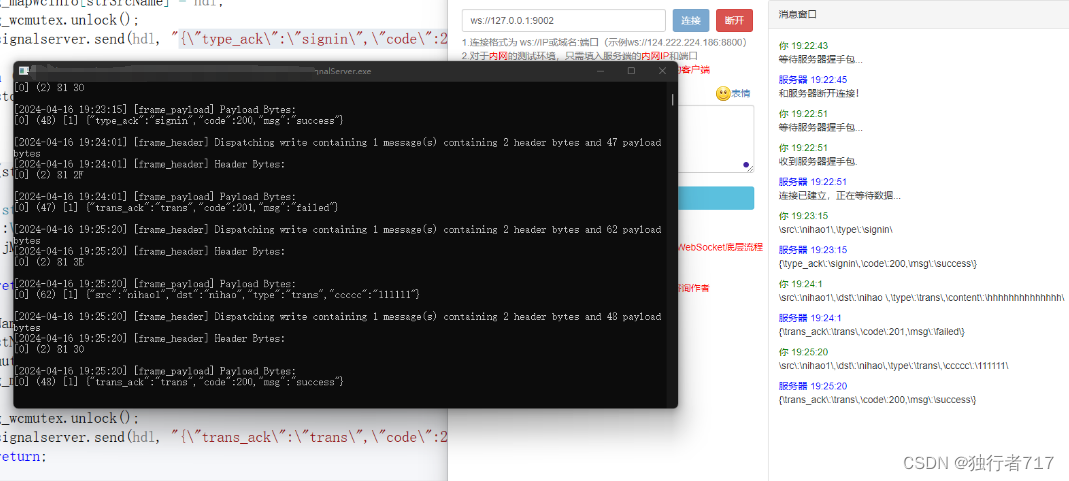

Webrtc 信令服务器实现

webrtc建联流程图 由上图可知,所谓的信令服务器其实就是将peer的offer/candidate/answer传给对端而已。这样的话实现方式就有很多种了,目前普遍的方式HTTP/HTTPS,WS/WSS。像webrtc-demo-peerconnection就是实现HTTP这种方式。本文使用WS&…...

【Blockchain】连接智能合约与现实世界的桥梁Chainlink

去中心化预言机试图实现依赖因果关系而不是个人关系的去信任和确定性结果。它以与区块链网络相同的方式实现这些结果,即在许多网络参与者之间分配信任。通过利用许多不同的数据源并实施不受单个实体控制的预言机系统,去中心化的预言机网络有可能为智能合…...

解决EasyPoi导入Excel获取不到第一列的问题

文章目录 1. 复现错误2. 分析错误2.1 导入的代码2.2 DictExcel实体类2.2 表头和标题3. 解决问题1. 复现错误 使用EasyPoi导入数据时,Excel表格如下图: 但在导入时,出现如下错误: name为英文名称,在第一列,Excel表格有值,但导入的代码中为null,就很奇怪? 2. 分析错误 …...

Vue 阶段练习:记事本

将 Vue快速入门 和 Vue 指令的学习成果应用到实际场景中(如该练习 记事本),我们能够解决实际问题并提升对 Vue 的技能掌握。 目录 功能展示 需求分析 我的代码 案例代码 知识点总结 功能展示 需求分析 列表渲染删除功能添加功能底部统计…...

JavaScript判断受访域名,调用不同的js文件

比如:我有三个域名: ① dengoo.net ② jfzm.cc ③ ceeha.com 如果当前访问的是 dengoo.net 域名及域名下页面,则调用 a.js 如果当前访问的是 jfzm.cc 域名及域名下页面,则调用 b.js 如果当前访问的是 ceeha.com 域名及域名下…...

下载软件时的Ubuntu x86_64-v2、skylake、aarch64版本分别代表什么?

Ubuntu-x86_64-v2、Ubuntu-x86_64-skylake和Ubuntu-aarch64都是Ubuntu的不同版本或变种,它们之间的主要区别在于所支持的硬件架构和针对特定硬件的优化。 Ubuntu-x86_64-v2: 这是基于x86_64(也称为AMD64或Intel 64)架构的Ubuntu版…...

数字化社交的引擎:解析Facebook的影响力

Facebook,作为全球最大的社交媒体平台,已经深深地融入了我们的日常生活和文化中。它不仅仅是一个简单的社交工具,更是一个复杂的数字生态系统,影响着我们的社交模式、文化认同以及信息获取方式。在这篇文章中,我们将深…...

淘宝API商品详情数据在数据分析行业中具有不可忽视的重要性

淘宝商品详情数据在数据分析行业中具有不可忽视的重要性。这些数据为商家、市场分析师以及数据科学家提供了丰富的信息,有助于他们更深入地理解市场动态、消费者行为以及商品竞争态势。以下是淘宝商品详情数据在数据分析行业中的重要性体现: 请求示例&a…...

【产品】ANET智能通信管理机 物联网网关 电力监控/能耗监测/能源管理系统

产品概述 本系列智能通信管理机是一款采用嵌入式硬件计算机平台,具有多个下行通信接口及一个或者多个上行网络接口,用于将一个目标区域内所有的智能监控/保护装置的通信数据整理汇总后,实时上传主站系统,完成遥信、遥测等能源数据…...

R语言数据分析案例

在R语言中进行数据分析通常涉及数据的导入、清洗、探索、建模和可视化等步骤。以下是一个简化的案例,展示了如何使用R语言进行数据分析: 1. 数据导入 首先,你需要将数据导入R环境中。这可以通过多种方式完成,例如使用read.csv()…...

vscode debug 配置:launch.json

打开新项目左边的“运行和调试” 点击蓝色字体“创建 launch.json 文件” 选择上方“python” 选择“Python 文件 调试当前正在运行的Python文件” 配置launch.json文件内容: {// 使用 IntelliSense 了解相关属性// 悬停以查看现有属性的描述。// 欲了解更多信息&a…...

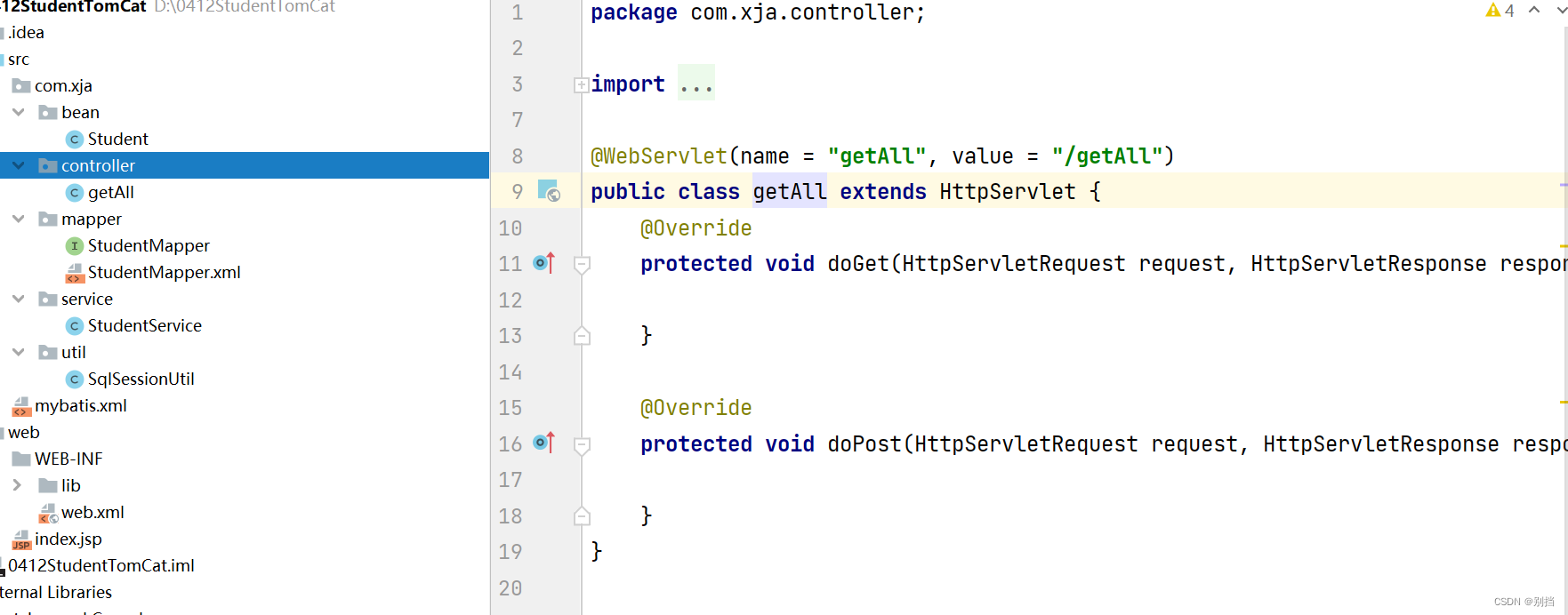

idea工具使用Tomcat创建jsp 部署servlet到服务器

使用tomcat创建jsp 在tomcat官网中下载对应windows版本的tomcat文件 Apache Tomcat - Welcome! 解压到系统目录中,记得不要有中文路径 新建一个java项目 点击右上角 点击加号 找到Tomcat Service的 Local 点击右下角的Fix一下,然后ok关闭 再重新打开一…...

MyBatisPlus自定义SQL

✅作者简介:大家好,我是Leo,热爱Java后端开发者,一个想要与大家共同进步的男人😉😉🍎个人主页:Leo的博客💞当前专栏: 循序渐进学SpringBoot ✨特色专栏: MySQL学习 🥭本文内容:MyBatisPlus自定义SQL 📚个人知识库: Leo知识库,欢迎大家访问 目录 1.前言☕…...

使用formio和react实现在线表单设计

formiojs 是一个开源的在线表单设计工具,今天看看怎样在 react js 中使用 formiojs。 首先创建一个react工程 npx create-react-app my-react-formio-app安装依赖 cd my-react-formio-app npm install formio/react npm install formio/js另外,考虑样…...

MySQL 基础使用

文章目录 一、Navicat 工具链接 Mysql二、数据库的使用1.常用数据类型2. 建表 create3. 删表 drop4. insert 插入数据5. select 查询数据6. update 修改数据7. delete 删除记录truncate table 删除数据 三、字段约束字段1. 主键 自增delete和truncate自增长字段的影响 2. 非空…...

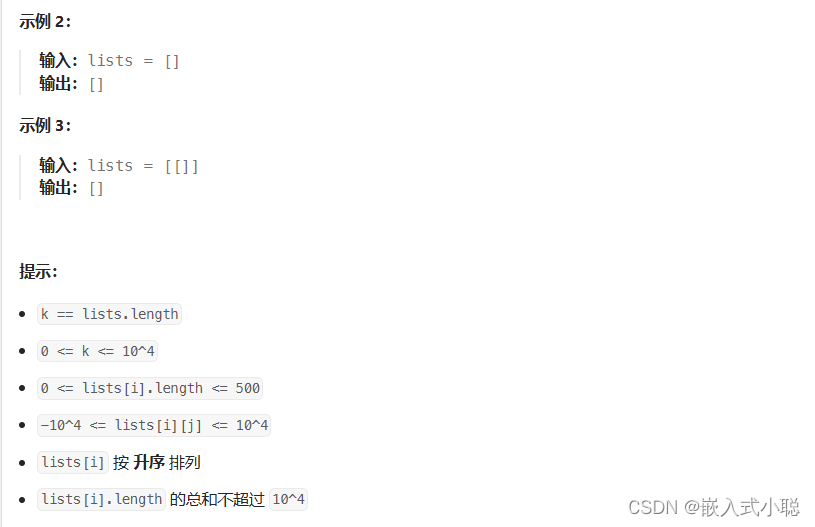

✌粤嵌—2024/4/3—合并K个升序链表✌

代码实现: /*** Definition for singly-linked list.* struct ListNode {* int val;* struct ListNode *next;* };*/ struct ListNode* merge(struct ListNode *l1, struct ListNode *l2) {if (l1 NULL) {return l2;}if (l2 NULL) {return l1;}struct Lis…...

企业微信主体的修改方法

企业微信变更主体有什么作用?当我们的企业因为各种原因需要注销或已经注销,或者运营变更等情况,企业微信无法继续使用原主体继续使用时,可以申请企业主体变更,变更为新的主体。企业微信变更主体的条件有哪些࿱…...

C++的封装(十):数据和代码分离

封装的好处当然是非常多的。就不一一例举了。但封装也制造了访问壁垒。如果你是初学者,当你面对一堆封装好的C类一筹莫展,不知道从哪里下手时… 可以试试这个方法,数据和代码分离。 就是说,class只写方法,数据都放到…...

第十五届蓝桥杯大赛软件赛省赛 C/C++ 大学 B 组(基础题)

试题 C: 好数 时间限制 : 1.0s 内存限制: 256.0MB 本题总分:10 分 【问题描述】 一个整数如果按从低位到高位的顺序,奇数位(个位、百位、万位 )上 的数字是奇数,偶数位(十位、千位、十万位 &…...

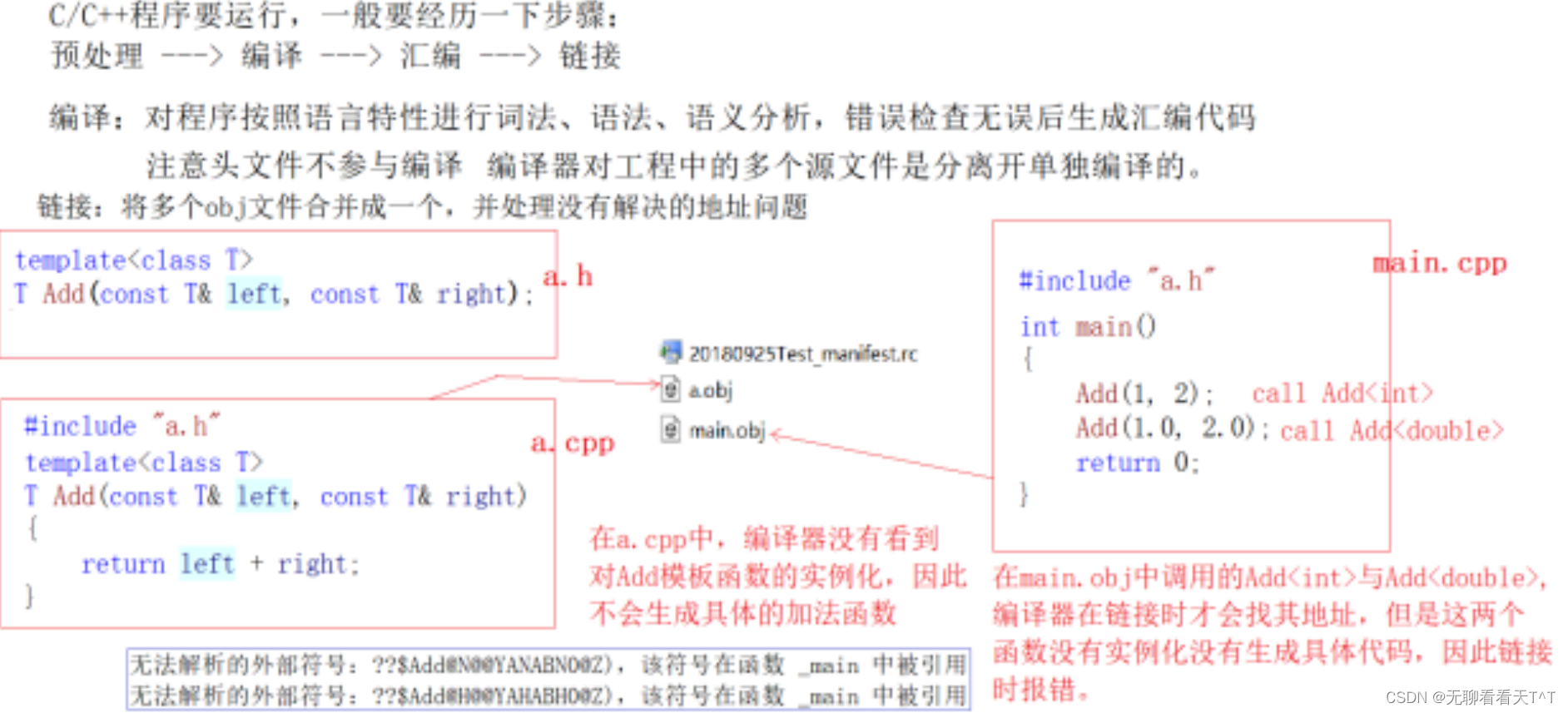

模板的进阶

目录 非类型模板参数 C11的静态数组容器-array 按需实例化 模板的特化 函数模板特化 类模板特化 全特化与偏特化 模板的分离编译 总结 非类型模板参数 基本概念:模板参数类型分为类类型模板参数和非类类型模板参数 类类型模板参数:跟在class…...

微服务中Dubbo通俗易懂讲解及代码实现

当你在微服务架构中需要不同服务之间进行远程通信时,Dubbo是一个优秀的选择。Dubbo是一个高性能的Java RPC框架,它提供了服务注册、发现、调用、负载均衡等功能,使得微服务之间的通信变得简单而高效。 让我们来看一下Dubbo的通俗易懂的解释和…...

Unity HDRP Release-Notes

🌈HDRP Release-Notes 收集的最近几年 Unity各个版本中 HDRP的更新内容 信息收集来自自动搜集工具👈 💡HDRP Release-Notes 2023 💡HDRP Release-Notes 2022 💡HDRP Release-Notes 2021...

Chrome将网页保存为PDF的实战教程

大家好,我是爱编程的喵喵。双985硕士毕业,现担任全栈工程师一职,热衷于将数据思维应用到工作与生活中。从事机器学习以及相关的前后端开发工作。曾在阿里云、科大讯飞、CCF等比赛获得多次Top名次。现为CSDN博客专家、人工智能领域优质创作者。喜欢通过博客创作的方式对所学的…...

zotero7+Chat GPT实现ai自动阅读论文

关于这一部分的内容我在哔哩哔哩上发布了视频教程 视频链接见: zotero7GPT AI快速阅读文献_哔哩哔哩_bilibili 相关下载的官方链接如下: 1、zotero7 测试版官方下载链接: https://www.zotero.org/support/beta_builds 2、 InfiniCLOUD 云…...

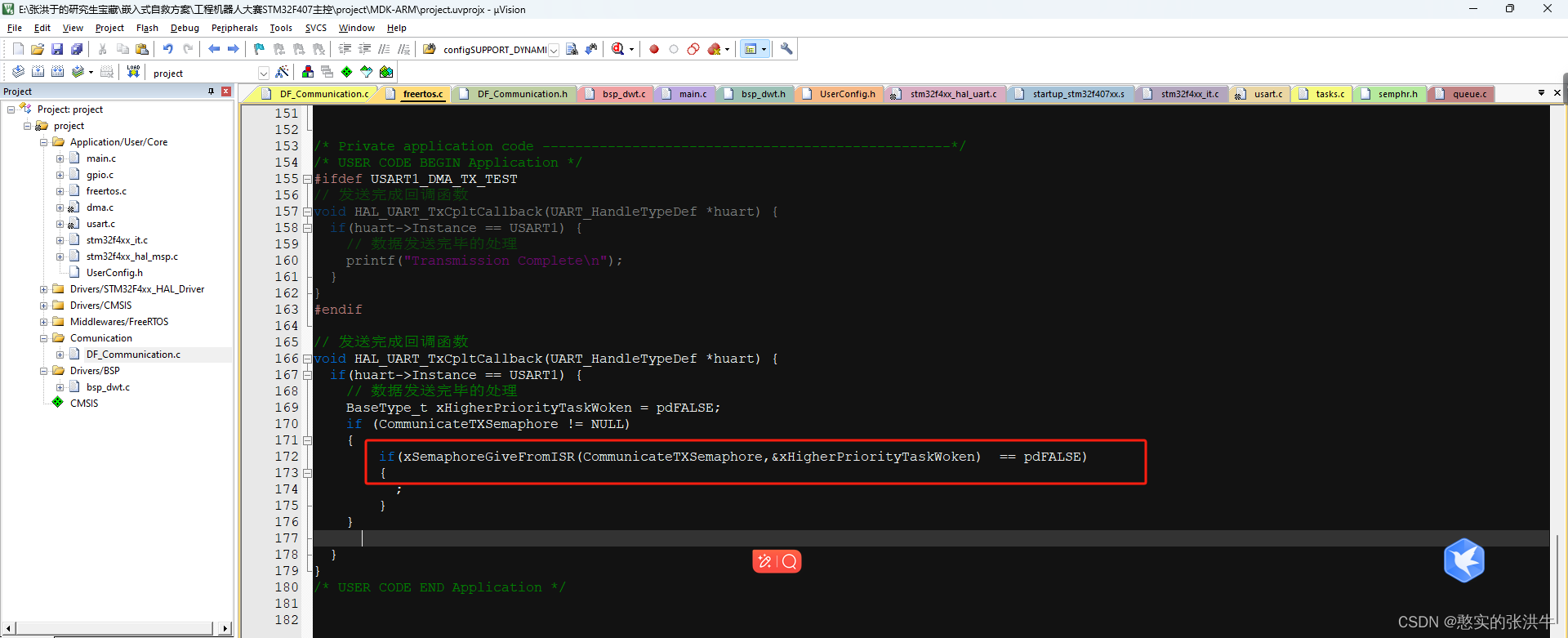

STM32外设配置以及一些小bug总结

USART RX的DMA配置 这里以UART串口1为例,首先点ADD添加RX和TX配置DMA,然后模式一般会选择是normal,这个模式是当DMA的计数器减到0的时候就不做任何动作了,还有一种循环模式,是计数器减到0之后,计数器自动重…...

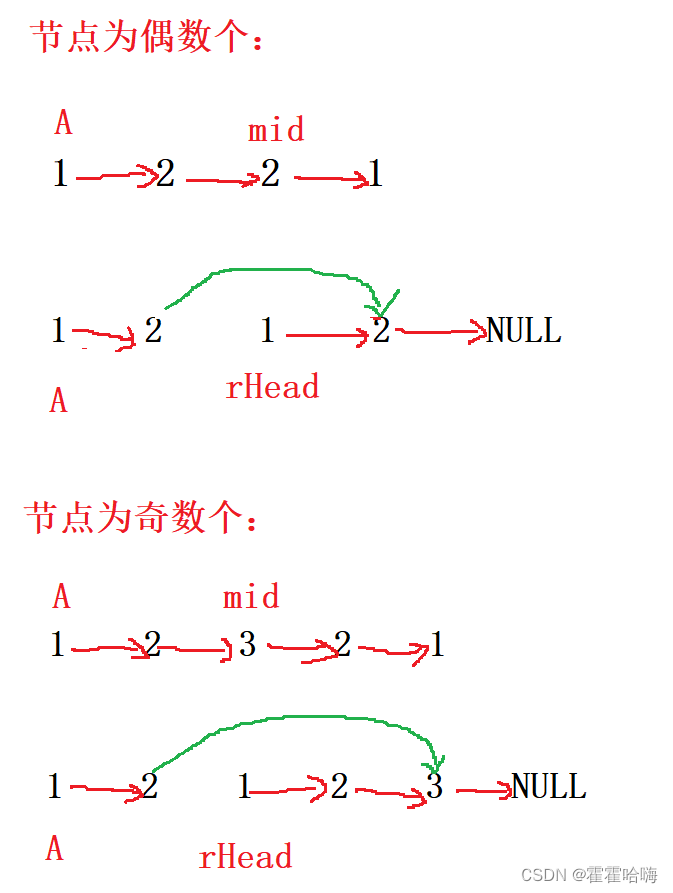

【数据结构与算法】:10道链表经典OJ

目录 1. 移除链表元素2. 反转链表2.1反转指针法2.2 头插法 3. 合并两个有序链表4. 分隔链表5. 环形链表6. 链表的中间节点7. 链表中倒数第K个节点8. 相交链表9. 环形链表的约瑟夫问题10. 链表的回文结构 1. 移除链表元素 思路1:遍历原链表,将 val 所在的…...

Python SQL解析和转换库之sqlglot使用详解

概要 Python SQLGlot是一个基于Python的SQL解析和转换库,可以帮助开发者更加灵活地处理和操作SQL语句。本文将介绍SQLGlot库的安装、特性、基本功能、高级功能、实际应用场景等方面。 安装 安装SQLGlot库非常简单,可以使用pip命令进行安装: pip install sqlglot安装完成后…...

NULL—0—nullptr 三者关系

1.概述 NULL,0,nullptr值都是0,但是类型不同,但是由于C头文件中NULL定义宏混乱,可能是int 0,也可能是(void*)0; 所以在C11及以后的标准中引入新的空指针nullptr,nullptr就是(void*)0ÿ…...

Nginx 请求的 匹配规则 与 转发规则

博文目录 文章目录 URL 与 URI匹配规则案例说明 转发规则响应静态资源案例说明 转发动态代理案例说明案例说明 URL 与 URI 通常, 一个 URL 由以下部分组成 scheme://host:port/path?query#fragment scheme: 协议, 如 http, https, ftp 等host; 主机名或 IP 地址post: 端口…...

OWASP发布10大开源软件风险清单

3月20日,xz-utils 项目被爆植入后门震惊了整个开源社区,2021 年 Apache Log4j 漏洞事件依旧历历在目。倘若该后门未被及时发现,那么将很有可能成为影响最大的软件供应链漏洞之一。近几年爆发的一系列供应链漏洞和风险,使得“加强开…...

大学生前端学习第一天:了解前端

引言: 哈喽,各位大学生们,大家好呀,在本篇博客,我们将引入一个新的板块学习,那就是前端,关于前端,GPT是这样描述的:前端通常指的是Web开发中用户界面的部分,…...

公安机关人民警察证照片采集规范及自拍制作电子版指南

在当今社会,证件照的拍摄已成为我们生活中不可或缺的一部分。无论是办理身份证、驾驶证还是护照,一张规范的证件照都是必需的。而对于公安机关的人民警察来说,证件照片的采集更是有着严格的规范和要求。本文将为您详细介绍公安机关人民警察证…...

使用Python插入100万条数据到MySQL数据库并将数据逐步写出到多个Excel

Python插入100万条数据到MySQL数据库 步骤一:导入所需模块和库 首先,我们需要导入 MySQL 连接器模块和 Faker 模块。MySQL 连接器模块用于连接到 MySQL 数据库,而 Faker 模块用于生成虚假数据。 import mysql.connector # 导入 MySQL 连接…...

【备忘录】openssl记录

openssl genrsa -out ca.key 2048 openssl req -x509 -new -nodes -key ca.key -days 10000 -out ca.crt -subj “/CCN/STBeijing/LBeijing/Okubernetes/OUKubernetes-manual/CNkubernetes-ca” openssl genrsa -out etcd-ca.key 2048 openssl req -x509 -new -nodes -key etc…...

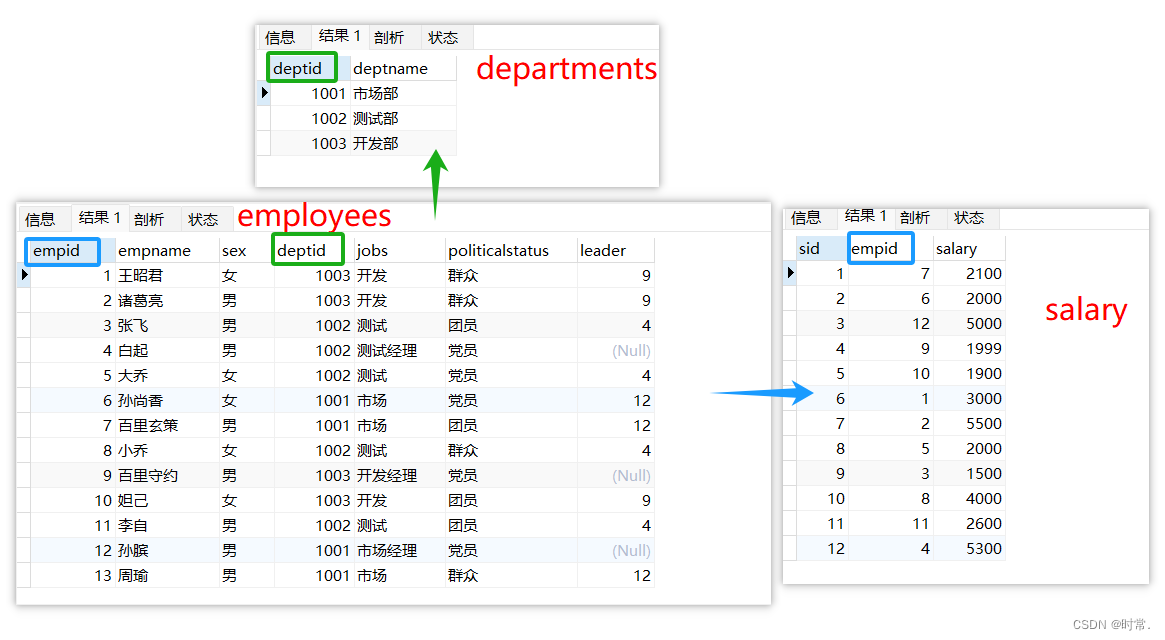

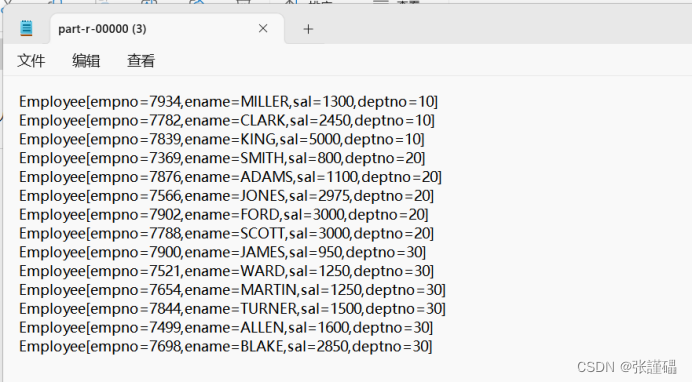

hadoop编程之工资序列化排序

数据集展示 7369SMITHCLERK79021980/12/17800207499ALLENSALESMAN76981981/2/201600300307521WARDSALESMAN76981981/2/221250500307566JONESMANAGER78391981/4/22975207654MARTINSALESMAN76981981/9/2812501400307698BLAKEMANAGER78391981/5/12850307782CLARKMANAGER78391981/…...

OpenXR手部跟踪接口与VIVE OpenXR扩展详细解析

随着虚拟现实技术的发展,手部跟踪已成为提高沉浸感和交互性的关键技术。OpenXR标准为开发者提供了一套手部跟踪的扩展接口,特别是针对VIVE设备的特定实现。以下是这些接口和类的详细解释: 1. VIVE.OpenXR.Hand VIVE.OpenXR.Hand 是HTC VIVE…...

慎投!5本On Hold全被剔除!新增9本SCI/SSCI被除名!4月WOS更新

本周投稿推荐 SSCI • 2/4区经管类,2.5-3.0(录用率99%) SCIE(CCF推荐) • 计算机类,2.0-3.0(最快18天录用) SCIE(CCF-C类) • IEEE旗下,1/2…...

华为云CodeArts IDE For Python 快速使用指南

CodeArts IDE 带有 Python 扩展,为 Python 语言提供了广泛的支持。Python 扩展可以利用 CodeArts IDE 的代码补全、验证、调试和单元测试等特性,与多种 Python 解释器协同工作,轻松切换包括虚拟环境和 conda 环境的 Python 环境。本文简要概述…...

C# 截图并保存为图片

在winform开发中,有时会用到截图并保存为图片的时候,这里列了三种保存图片的可能情况。 将窗体截图保存成图片的方式是: Bitmap bit new Bitmap(this.Width, this.Height);//实例化一个和窗体一样大的bitmap Graphics g Graphics.FromImag…...

[html]一个动态js倒计时小组件

先看效果 代码 <style>.alert-sec-circle {stroke-dasharray: 735;transition: stroke-dashoffset 1s linear;} </style><div style"width: 110px; height: 110px; float: left;"><svg style"width:110px;height:110px;"><cir…...

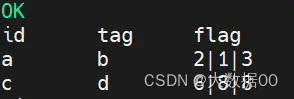

Hive-Sql复杂面试题

参考链接:hive sql面试题及答案 - 知乎 有哪些好的题目都可以给我哦 我来汇总到一起 1、编写sql实现每个用户截止到每月为止的最大单月访问次数和累计到该月的总访问次数 数据: userid,month,visits A,2015-01,5 A,2015-01,15 B,2015-01,5 A,2015-01,…...

WPS二次开发系列:WPS SDk功能就概览

作者持续关注WPS二次开发专题系列,持续为大家带来更多有价值的WPS开发技术细节,如果能够帮助到您,请帮忙来个一键三连,更多问题请联系我(QQ:250325397) 作者通过深度测试使用了WPS SDK提供的Demo࿰…...

华为OD-C卷-结队编程[200分]

题目描述 某部门计划通过结队编程来进行项目开发, 已知该部门有 N 名员工,每个员工有独一无二的职级,每三个员工形成一个小组进行结队编程, 结队分组规则如下: 从部门中选出序号分别为 i、j、k 的3名员工,他们的职级分别为 level[i],level[j],level[k], 结队小组满…...

连连看游戏页面网站源码,直接使用

可以上传自己喜欢的图片 游戏页面 通关页面 源码免费下载地址抄笔记 (chaobiji.cn)...

在 Kubernetes 1.24 中使用 Docker:配置与应用指南

在 Kubernetes 1.24 中使用 Docker:配置与应用指南 引言 随着 Kubernetes 社区对容器运行时接口(CRI)的标准化推进,Docker 原生支持在 Kubernetes 1.24 版本中被弃用。然而,许多开发者和组织仍希望继续使用 Docker。…...

Canvas使用详细教学:从基础绘图到进阶动画再到实战(海报生成、Flappy Bird 小游戏等),掌握绘图与动画的秘诀

一、Canvas基础 1. Canvas简介 Canvas是HTML5引入的一种基于矢量图形的绘图技术,它是一个嵌入HTML文档中的矩形区域,允许开发者使用JavaScript直接操作其内容进行图形绘制。Canvas元素不包含任何内在的绘图能力,而是提供了一个空白的画布&a…...

【MATLAB 分类算法教程】_2粒子群算法优化支持向量机SVM分类 - 教程和对应MATLAB代码

分类代码案例2:粒子群算法优化支持向量机SVM分类 - MATLAB完全代码教程 1. 初始化代码2. 读取数据代码3.数据预处理代码4.利用粒子群算法PSO求解最佳的SVM参数c和g代码5.根据最佳的参数进行SVM模型训练代码6.SVM模型预测代码7.准确率分析以及分类结果对比作图代码本文以红酒数…...

Vue2电商前台项目(三):完成Search搜索模块业务

目录 一、请求数据并展示 1.写Search模块的接口 2.写Vuex中的search仓库(三连环) 3.组件拿到search仓库的数据 用getters简化仓库中的数据 4.渲染商品数据到页面 5.search模块根据不同的参数获取数据展示 (1)把派发action…...

算法思想总结:链表

一、链表的常见技巧总结 二、两数相加 . - 力扣(LeetCode) class Solution { public:ListNode* addTwoNumbers(ListNode* l1, ListNode* l2) {//利用t来存进位信息int t0;ListNode*newheadnew ListNode(0);//创建一个哨兵节点,方便尾插List…...

520告白好物有哪些?收下这份清单不迷茫!

在这个充满爱意的日子里,你是否正在为如何向心仪的人表达深情而犯愁?别担心,我们为你精心准备了一份520告白好物清单都是一些实用的礼品,为你提供多样化的选择,助你轻松传达爱意,让告白不再迷茫。快来看看吧…...

亚马逊测评真人号与自养号:如何选择?区别与作用全面解析

亚马逊卖家都希望能打造出热销产品的产品列表,因为评论对于列表的曝光和流量有着巨大的影响。然而,获取有效的产品评论并不容易,许多卖家为了提高自己产品在同类别中的竞争力,选择进行测评。测评可以快速提高产品的排名、权重和销…...

【运维项目经历|007】:高可用Web集群重构项目

目录 项目名称 项目背景 项目目标 项目成果 我的角色与职责 我主要完成的工作内容 本次项目涉及的技术 本次项目遇到的问题与解决方法 本次项目中可能被面试官问到的技术性问题及答案 问题1:什么是lvs? 问题2:本次项目成员一共多少…...

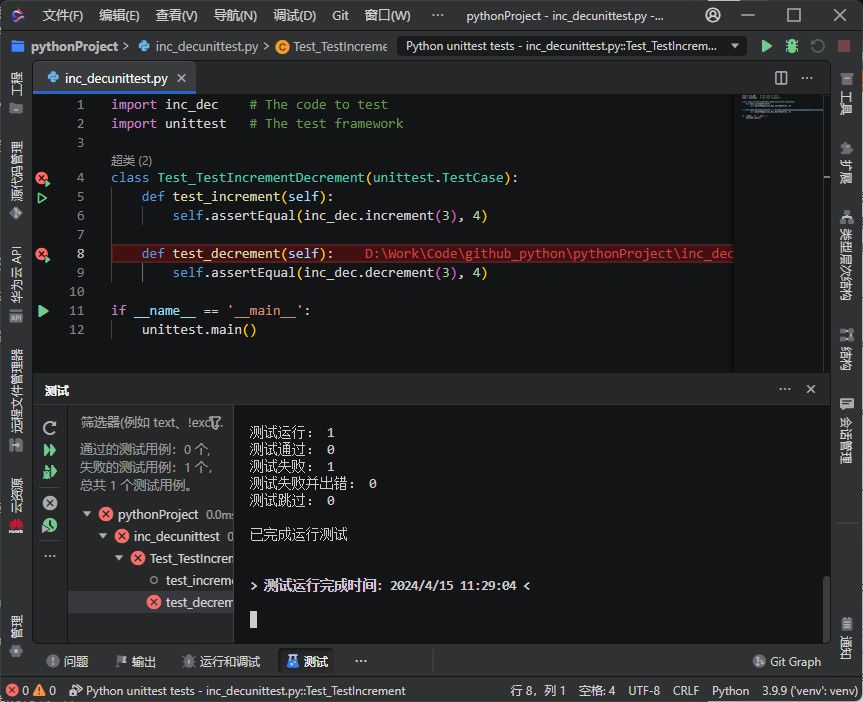

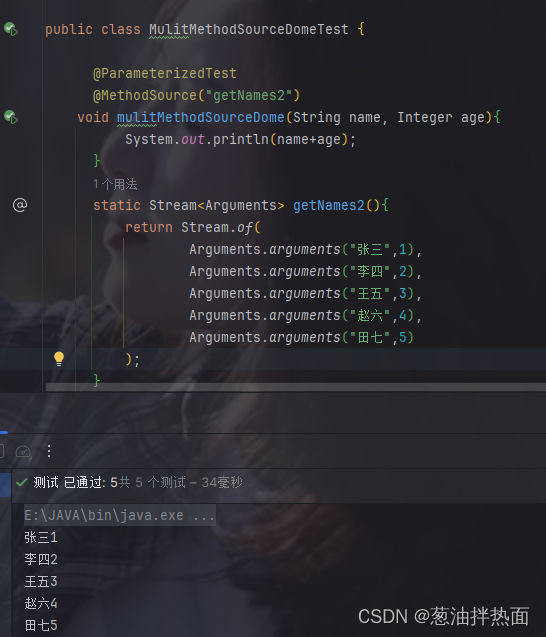

JUnit5参数化用例(二)

junit5MethodSource参数化: 通过MethodSource注解引用方法作为参数化的数据源信息在MethodSource注解的参数必须是静态的工厂方法,除非测试类被注释为TestInstance(Lifecycle.PER_CLASS)静态工厂方法的放回值需要和测试方法的参数…...

生成完美口型同步的 AI 数字人视频

目录 摘要 关键词 1 前言 1.1 研究背景 1.2 研究意义 2 技术框架 2.1 深度学习框架 2.2 语音识别 2.3 面部动作捕捉和口型同步 2.4 综合项目 3 实现过程 3.1 环境搭建 3.2 代码开发 3.3 整合代码 3.4 部署 3.5 更多细节 4 测试过程 4.1 数据准备 4.2 面部检测…...

二分查找:74搜索二维矩阵

74:搜索二维矩阵 思路:根据二维矩阵的定义是从左到右依次递增且这一行的第一个数大于前一行的最后一个数的思路我们可以先确定行的位置,再确定列的位置。 方法1:将二维矩阵按照行转化为一维的。 思路:首先确定循环不…...